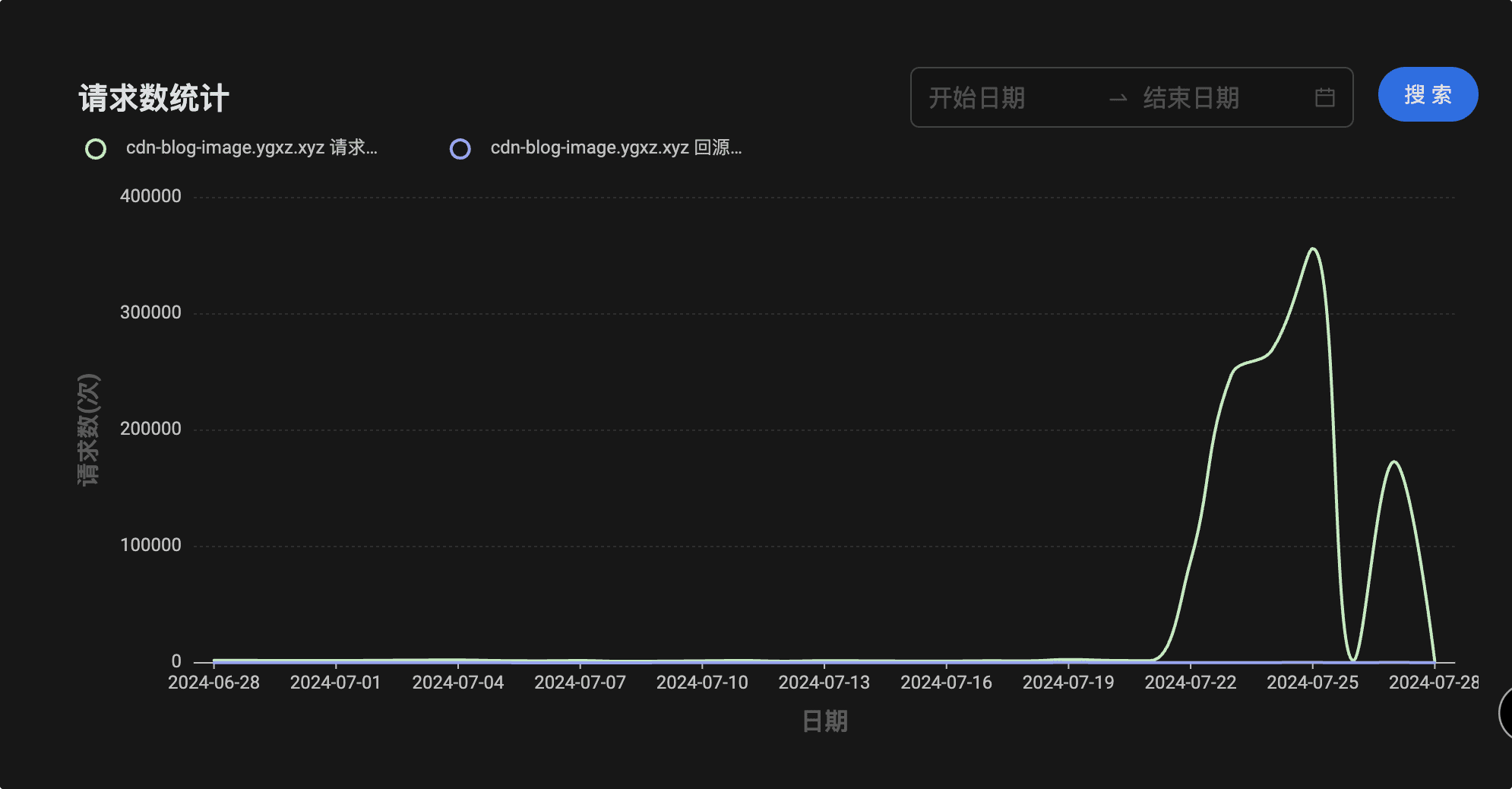

本站图片 CDN 日前遭受大规模刷量下载,目前产生 CDN 流量已超过 500 GB,对本站运营支出造成重大负担。

相关限制措施正在研究部署中,也希望当事人看到后能够手下留情。个人博客纯属用爱发电,无力承担这笔费用。

目前已知攻击特征包括:

- 攻击 IP 来自 60.221.195.* 网段(山西联通),IP 固定,Referer 为文件链接本身。

- 攻击从晚上开始,持续到约 23:06:44。

- 该 IP 攻击时 QPS 约为 20。

当前生效措施

目前本站已立即更改图片 CDN 域名的 DNS 解析,从服务商处停止 CDN 服务。

同时,本站即刻开始将文章图片转移至非 CDN 域名,新域名由本站国内服务器承接所有请求,海外访客的访问体验将会显著下降,敬请谅解。

前情提要

2024 年 7 月 8 日,本站从腾讯云 Edgeone 用户群获悉,来自山西联通的 221.204.0.0/15 和 221.205.0.0/15 IP 地址段疑似正发起大规模无差别 CDN 刷量,攻击目标为多家国内 CDN 厂商托管的众多网站。

据报道,此次攻击主要针对使用国内 CDN 服务的网站,包括腾讯云 CDN、EdgeOne、多吉云、又拍云等多家 CDN 厂商的用户。攻击者疑似通过 IP 反查域名的方式进行无差别攻击,导致部分用户流量异常暴增。其中使用这类 CDN 的个人用户可能因此遭受难以承担的损失。

目前已知的攻击 IP 包括 221.205.168.128、221.205.169.145 等。

据蓝点网报道,近期有多个使用 CDN 的网站遭到恶意刷量,这些恶意刷量背后的人可能和 PCDN 相关的产业有关,即故意拉取和消耗某些网站托管的 CDN 文件来平衡自己的上传和下载。

PCDN 需要伪造数据不停地发起请求并下载就可以产生大量的下载流量,以此来平衡与上传的流量,避免被运营商判定为 PCDN。

本次恶意刷量的 IP 来源地集中为山西联通,网段包括 60.221.231.*、221.205.*.*、221.90.*.*,经过查询这些网段分布在山西省不同的地市,但运营商均为中国联通。

7 月 10 日,更多 CDN 用户报告遭遇来自山西联通 IP 的异常流量请求。除个人用户外,有企业用户报告被刷流量高达 300 TB。

经本站汇总,攻击主要来自以下 IP 段:

- 221.204.0.0/15 和 221.205.0.0/15(整体范围)

- 221.205.168.0/23(主要活跃段)

- 211.90.146.0/24

- 60.221.231.0/24

- 122.195.22.0/24

攻击呈现出明显规律,即通常在每晚 20:00 至 23:00 进行,部分用户报告 19:45 左右开始。主要针对体积较大的静态文件,如视频、安装包、大型图片等。单日攻击流量从数十 GB 到数百 GB 不等,部分站长报告单个 IP(如 221.205.169.183)持续定向攻击特定资源。值得注意的是,攻击者似乎不以瘫痪网站为目的,而是稳定持续地消耗流量。

请求特征:

- Referer 头设置为请求文件的 URL 本身

- User-Agent 随机或为空

- 即使文件删除或返回 404,请求仍持续

V2EX 上有站长发现,攻击前 153.101.64.39(江苏联通)IP 使用 Java/1.8.0_91 User-Agent 爬取网站资源。

目前有效的应对措施包括但不限于封禁相关 IP 段、设置流量阈值和访问频率限制、通过边缘脚本进行请求限速、将静态资源迁移至海外 CDN 或采用 P2P 分发等。

CDN 服务商多吉云近日发布了关于此事件的详细说明。根据其说明,异常流量早在 2024 年 3 月就已开始,影响范围包括阿里、腾讯、七牛等多家 CDN 服务商的用户。

攻击 IP 不仅来自山西联通,还包括江苏联通、安徽联通等地。

关于攻击动机,业内人士提出了与近期实施的省间结算政策相关的推测。这一政策要求运营商对跨省数据传输进行费用结算。有观点认为,这些异常流量可能是某些地方运营商为了平衡省间带宽差异或内部账单而进行的操作。另一种可能是 PCDN(点对点内容分发网络)从业者为规避运营商对高上传流量的管控,通过刷取下载流量来平衡上传与下载比例。

网友整理的攻击 IP 段

V2EX 网友在 Github 上整理了当前已知的地区为山西、运营商为联通的PCDN恶意刷量IP段。

https://github.com/unclemcz/ban-pcdn-ip

大家如仍有使用国内 CDN,可以考虑将这个列表加入黑名单。

.png)

防护也是要成本的,不要祈求攻击者手下留情,要主动采取措施止损,实测投诉工信部有用。我的实际操作——把IP和统计的攻击次数写清楚,工信部会转交运营商,之后山西联通回访确认,并通知技术后台封禁IP。我在博客上记录了这次CDN被盗刷的经历,希望大家都主动去投诉,不能被人一直欺负。

Great article! I really appreciate the clear and detailed insights you’ve provided on this topic. It’s always refreshing to read content that breaks things down so well, making it easy for readers to grasp even complex ideas. I also found the practical tips you’ve shared to be very helpful. Looking forward to more informative posts like this! Keep up the good work!

我套的CF,两年了没发生过问题

CF 大善人那自然是极好的……

可就是有站长有国内 CDN 的需求(

近日我的主機也遭受無聊人士的掃段攻擊。不過因為我買的是虛擬主機,因此壓力就給到了主機商。

我也有服务跑在虚拟主机上,但是主机商给的流量比较少,被打没多久就把我一个月的流量跑完了,害得那个网站停了好几天……